راه مقابله با Anti DDOS – Port Scanner dan NetCut

برای مقابله با این حملات میتوانید رول زیر را تنظیم و ست کنید:

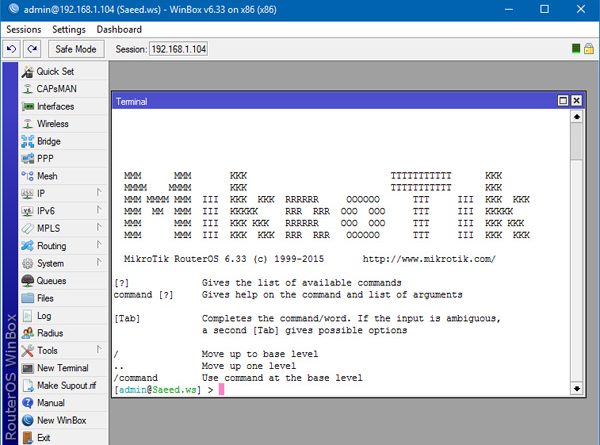

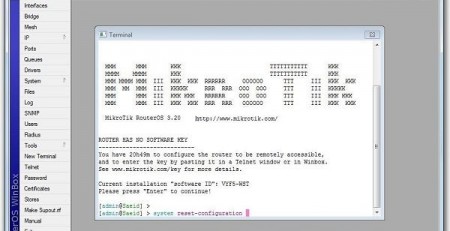

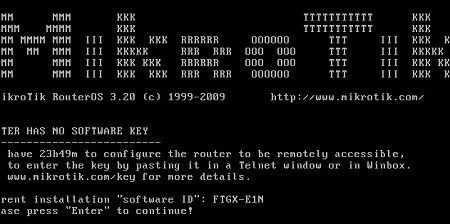

در ترمینال میکروتیک اول دستور زیر را وارد نمایید

/ip firewall filter

و سپس مرحله به مرحله دستورات زیر را وارد نمایید:

add action=add-src-to-address-list address-list=DDOS address-list-timeout=15s chain=input comment="" disabled=no dst-port=1337 protocol=tcp

add action=add-src-to-address-list address-list=DDOS-address-list-timeout=15m chain=input comment="" disabled=no dst-port=7331 protocol=tcp src-address-list=knock

add action=add-src-to-address-list address-list="port-scanners" address-list-timeout=2w chain=input comment="port-scanners-to-list " disabled=no protocol=tcp psd=21,3s,3,1

add action=add-src-to-address-list address-list="port-scanners" address-list-timeout=2w chain=input comment="SYN/FIN scan" disabled=no protocol=tcp tcp-flags=fin,syn

add action=add-src-to-address-list address-list="port-scanners" address-list-timeout=2w chain=input comment="SYN/RST scan" disabled=no protocol=tcp tcp-flags=syn,rst

add action=add-src-to-address-list address-list="port-scanners" address-list-timeout=2w chain=input disabled=no tcp-flags=fin,psh,urg,!syn,!rst,!ack protocol=tcp comment="FIN/PSH/URG-Scan"

add action=add-src-to-address-list address-list="port-scanners" address-list-timeout=2w chain=input disabled=no protocol=tcp tcp-flags=fin,syn,rst,psh,ack,urg

comment="ALL/ALL-Scan"

add action=add-src-to-address-list address-list="port-scanners" address-list-timeout=2w chain=input tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg comment="NMAP-NULL-Scan" disabled=no protocol=tcp

add action=add-src-to-address-list address-list="port-scanners" address-list-timeout=2w chain=input comment="NMAP-FIN-Stealth-Scan" disabled=no protocol=tcp

add action=accept chain=input comment="ANTI-NETCUT" disabled=no dst-port=0-65535 protocol=tcp src-address=192.168.0.1/27

بستن پورتها و سایتها در لایه 7 میکروتیک

در این لایه ما میتوانیم پورت، سایت و اسکریپتهای مخرب و مختل کننده را ببندیم.برای این کار مراحل زیر را انجام دهید:

ip firewall layer7-protocol add name=google.com regexp=www.google.com

ip firewall layer7-protocol add name=google.com regexp=www.google.com

از همین بخش اسکریپت یا پورت را هم میتوانید محدود کنید. این لایه دارای امنیت پایینی هست البته اگر بدرستی کانفیگ شود امنیتش هم بالا میرود.

فعال سازی و تنظیمات IPSec در میکروتیک

برای استفاده از این سرویس به قسمت:

IP > IPsec > peers

یک peer اضافه کنید سپس موارد زیر را تکمیل کنید:

Secret : 123456

NTA Traversal : enable

Generate Policy : enable

DPD Interval : Disable DPD

DPD Maximum Failures : 1

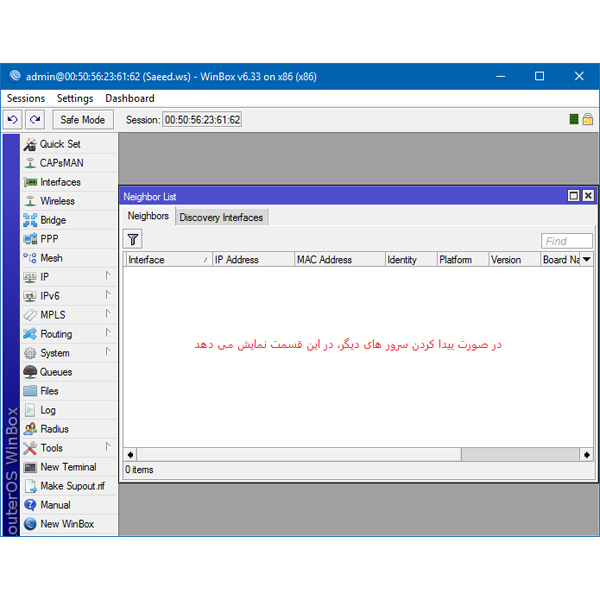

مشاهده سرورهای میکروتیک دیگر توسط Winbox

برای مشاهده آی پی های دیگری که دارند در محیط داخلی شما کار میکنند شما از طریق:

IP > Neighbors

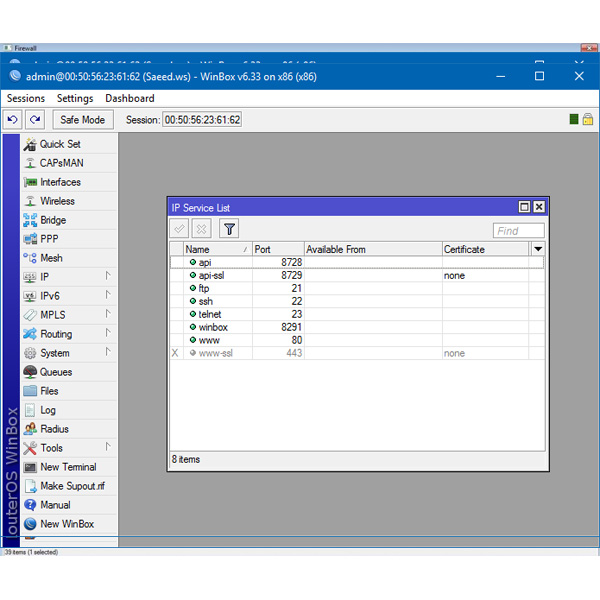

فعال کردن سرویسها در میکروتیک

برای این کار به قسمت زیررفته و سرویس خود را فعال کنید:

IP > services

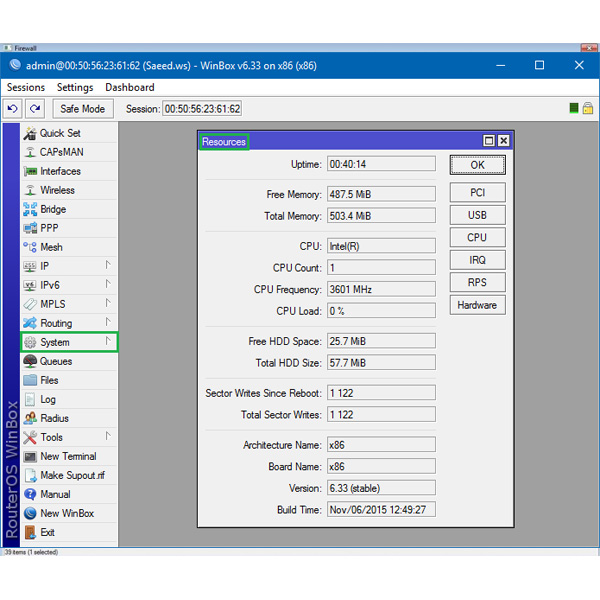

مشاهده مشخصات سخت افزاری در میکروتیک

این سوال برای خیلی از تازه کارها پیش میاد:

system >resources

میزان رم ، هارد ، CPU و … رو میتونید مشاهده کنید.

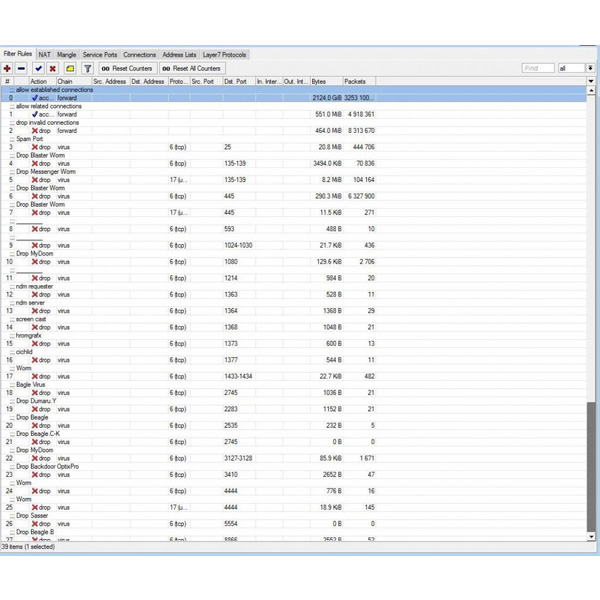

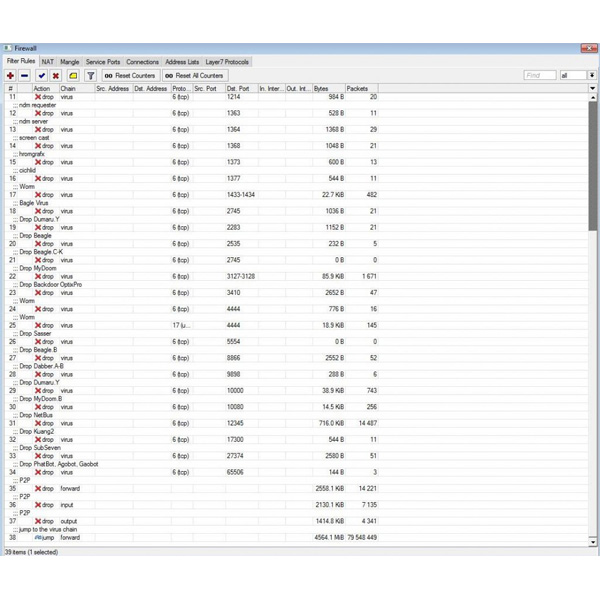

پورتهای پیشنهادی برای بستن در میکروتیک

این پورتها رو بصورت عکس براتون قرار دادم

بستن پورت در میکروتیک

برای بستن پورتهایی مانند 25 ، 445 ، torrent و … از winbox وار مسیر زیر شده و هر پورتی را که خواستین اینجا add و drop کنید.

IP > Firewall > filter ruls

گرفتن بک آپ در میکروتیک

ابتدا وارد Winbox شوید و در قسمت سمت چپ گزینه file را باز کنید سپس backup را بزنید و برای Restore کردن با کلیک بر روی Restore از شما درخواست Reboot میکند شما بر روی yes کلیک کنید تا روتر ریبوت شود و اطلاعات جایگزین شود.

گرفتن بک آپ از usermanager در میکروتیک و ری استور آن

دستورات زیر را در ترمینال وارد نمایید:

tool user-manager database save name=userbackup

برای restore

tool user-manager database load name=userbackup

البته در نسخه 5.0 به بالا در خود usermanager این امکان بصورت کاملا visual وجد داره.

انتی ویروس برای میکروتیک

برای این کار فقط کدهای زیر را به ترتیب در terminal وارد کنید:

اول دستور زیر را وارد نمایید:

/ ip firewall filter

حال دستورات زیر را یکی یکی وارد نمایید:

add chain=virus protocol=tcp dst-port=135-139 action=drop comment=”Drop Blaster Worm” disabled=no

add chain=virus protocol=udp dst-port=135-139 action=drop comment=”Drop Messenger Worm” disabled=no

add chain=virus protocol=tcp dst-port=445 action=drop comment=”Drop Blaster Worm” disabled=no

add chain=virus protocol=udp dst-port=445 action=drop comment=”Drop Blaster Worm” disabled=no

add chain=virus protocol=tcp dst-port=593 action=drop comment=”________” disabled=no

add chain=virus protocol=tcp dst-port=1024-1030 action=drop comment=”________” disabled=no

add chain=virus protocol=tcp dst-port=1080 action=drop comment=”Drop MyDoom” disabled=no

add chain=virus protocol=tcp dst-port=1214 action=drop comment=”________” disabled=no

add chain=virus protocol=tcp dst-port=1363 action=drop comment=”ndm requester” disabled=no

add chain=virus protocol=tcp dst-port=1364 action=drop comment=”ndm server” disabled=no

add chain=virus protocol=tcp dst-port=1368 action=drop comment=”screen cast” disabled=no

add chain=virus protocol=tcp dst-port=1373 action=drop comment=”hromgrafx” disabled=no

add chain=virus protocol=tcp dst-port=1377 action=drop comment=”cichlid” disabled=no

add chain=virus protocol=tcp dst-port=1433-1434 action=drop comment=”Worm” disabled=no

add chain=virus protocol=tcp dst-port=2745 action=drop comment=”Bagle Virus” disabled=no

add chain=virus protocol=tcp dst-port=2283 action=drop comment=”Drop Dumaru.Y” disabled=no

add chain=virus protocol=tcp dst-port=2535 action=drop comment=”Drop Beagle” disabled=no

add chain=virus protocol=tcp dst-port=2745 action=drop comment=”Drop Beagle.C-K” disabled=no

add chain=virus protocol=tcp dst-port=3127-3128 action=drop comment=”Drop MyDoom” disabled=no

add chain=virus protocol=tcp dst-port=3410 action=drop comment=”Drop Backdoor OptixPro” disabled=no

add chain=virus protocol=tcp dst-port=4444 action=drop comment=”Worm” disabled=no

add chain=virus protocol=udp dst-port=4444 action=drop comment=”Worm” disabled=no

add chain=virus protocol=tcp dst-port=5554 action=drop comment=”Drop Sasser” disabled=no

add chain=virus protocol=tcp dst-port=8866 action=drop comment=”Drop Beagle.B” disabled=no

add chain=virus protocol=tcp dst-port=9898 action=drop comment=”Drop Dabber.A-B” disabled=no

add chain=virus protocol=tcp dst-port=10000 action=drop comment=”Drop Dumaru.Y” disabled=no

add chain=virus protocol=tcp dst-port=10080 action=drop comment=”Drop MyDoom.B” disabled=no

add chain=virus protocol=tcp dst-port=12345 action=drop comment=”Drop NetBus” disabled=no

add chain=virus protocol=tcp dst-port=17300 action=drop comment=”Drop Kuang2″ disabled=no

add chain=virus protocol=tcp dst-port=27374 action=drop comment=”Drop SubSeven” disabled=no

add chain=virus protocol=tcp dst-port=65506 action=drop comment=”Drop PhatBot, Agobot, Gaobot” disabled=no

add chain=forward action=jump jump-target=virus comment=”jump to the virus chain” disabled=no

add chain=input protocol=tcp psd=21,3s,3,1 action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”Port scanners to list \

” disabled=no

add chain=input protocol=tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”NMAP FIN Stealth scan\n” disabled=no

add chain=input protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”” disabled=no

add chain=input protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/FIN scan” \

disabled=no

add chain=input protocol=tcp tcp-flags=syn,rst action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/RST scan” \

disabled=no

add chain=input protocol=tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”FIN/PSH/URG scan” disabled=no

add chain=input protocol=tcp tcp-flags=fin,syn,rst,psh,ack,urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”ALL/ALL scan” disabled=no

add chain=input protocol=tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”NMAP NULL scan” disabled=no

add chain=input src-address-list=”port scanners” action=drop comment=”dropping port scanners” disabled=no

add chain=forward protocol=tcp psd=21,3s,3,1 action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”Port scanners to \

list ” disabled=no

add chain=forward protocol=tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”NMAP FIN Stealth scan\n” disabled=no

add chain=forward protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”” disabled=no

add chain=forward protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/FIN scan” \

disabled=no

add chain=forward protocol=tcp tcp-flags=syn,rst action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/RST scan” \

disabled=no

add chain=forward protocol=tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”FIN/PSH/URG scan” disabled=no

add chain=forward protocol=tcp tcp-flags=fin,syn,rst,psh,ack,urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”ALL/ALL scan” disabled=no

add chain=forward protocol=tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w \

comment=”NMAP NULL scan” disabled=no

add chain=forward src-address-list=”port scanners” action=drop comment=”dropping port scanners” disabled=no

add chain=forward protocol=tcp action=jump jump-target=restrict-tcp comment=”” disabled=no

add chain=forward protocol=udp action=jump jump-target=restrict-udp comment=”” disabled=no

add chain=forward action=jump jump-target=restrict-ip comment=”” disabled=no

add chain=restrict-tcp connection-mark=auth action=reject reject-with=icmp-network-unreachable comment=”” disabled=no

add chain=restrict-tcp connection-mark=smtp action=jump jump-target=smtp-first-drop comment=”anti-spam policy” disabled=no

add chain=smtp-first-drop src-address-list=first-smtp action=add-src-to-address-list address-list=approved-smtp address-list-timeout=5s comment=”” disabled=no

add chain=smtp-first-drop src-address-list=approved-smtp action=return comment=”” disabled=no

add chain=smtp-first-drop action=add-src-to-address-list address-list=first-smtp address-list-timeout=5s comment=”” disabled=no

add chain=smtp-first-drop action=reject reject-with=icmp-network-unreachable comment=”” disabled=no

add chain=restrict-tcp connection-mark=other-tcp action=jump jump-target=drop comment=”” disabled=no

add chain=restrict-udp connection-mark=other-udp action=jump jump-target=drop comment=”” disabled=no

add chain=restrict-ip connection-mark=other action=jump jump-target=drop comment=”” disabled=no

دیدگاهتان را بنویسید

برای نوشتن دیدگاه باید وارد بشوید.